El futuro del combate militar es de alta tecnología, ya que los investigadores están creando una "Internet de las Cosas" (Internet of Things o IoT) específica para el equipo de combate integrado con elementos vestibles biométricos para ayudar a los soldados a identificar al enemigo, a desempeñarse mejor en la batalla y a acceder a los dispositivos y sistemas de armas.

La integración de las señales de un conjunto diverso y dinámico de sensores, incluidos los sensores de tierra estáticos y los soldados, representa uno de los varios desafíos críticos que enfrenta la implementación de las soluciones de IoT en un campo de batalla, configurando el denominado Internet of Battle Things o IoBT.

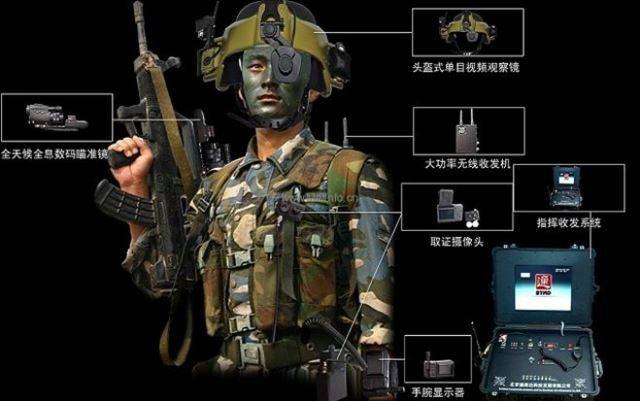

Los dispositivos de detección y computación usados por los soldados e incorporados en sus trajes de combate, cascos, sistemas de armas y otros equipos son capaces de adquirir una variedad de señales y datos biométricos estáticos y dinámicos, como su cara, iris, espacio periocular, huellas dactilares, ritmo cardíaco, andar, gestos y expresiones faciales.

El Internet de las cosas tiene fuertes aplicaciones militares, conectando barcos, aviones, carros de combate, aviones no tripulados, soldados y bases operativas en una red que aumenta la conciencia situacional, la evaluación de riesgos y reduce el tiempo de respuesta.

No siempre es fácil identificar a los combatientes enemigos. Pueden aparecer como civiles o acceder a bases militares con una insignia robada. Sin embargo ahora los sensores pueden escanear iris, huellas dactilares y otros datos biométricos para identificar a las personas que podrían representar un peligro. La computación perimetral (edge computing) permite, por ejemplo, que las huellas dactilares de un arma o bomba se carguen en la red y se usen para identificar instantáneamente a un combatiente. También puede confirmar la identidad de un objetivo.

El edge computing puede ayudar a los soldados a obtener acceso a los vehículos y sistemas de armas, así como a monitorizar las condiciones del campo de batalla, por ejemplo, con vehículos no tripulados conectados.

Esta información es extremadamente valiosa para lograr la optimización del rendimiento y la adaptación operativa de los sistemas biométricos que implementan la autenticación/supervisión ubicua de los usuarios en las arquitecturas de hardware móvil, como en dispositivos IoMT (Internet de las Cosas Médicas) y IoBT que pueden funcionar como un arma cibernética inteligente y móvil. En este escenario, los datos de contexto también pueden incluir información sobre el entorno o el terreno circundante, las condiciones de iluminación, el estado físico del soldado (por ejemplo, recopilados a través de sensores integrados en el traje de combate) y la actividad en curso (en movimiento o en reposo).

(Intervención de Claudio Chifa durante el encuentro Ciberguerra: Amenazas de un entorno altamente conectado. El autor es Director IT en iDavinci, autoridad en el uso de la herramienta de peritaje DirectDump de la compañía Forensic&Security, experto en ciberseguridad, ciencias forenses y cloud computing. Ponente habitual en foros públicos, asociaciones de peritos y Fuerzas y Cuerpos de Seguridad del Estado como Policía y Guardia Civil y asesor y colaborador del Ministerio de Defensa en el entorno Ciber

Fotografía: Ejemplo de IoBT incorporados al uniforme del soldado (autor)

.jpg)

·El IoBT combina gran número de elementos (autor)

.jpg)

·El autor durante su intervención (defensa.com)